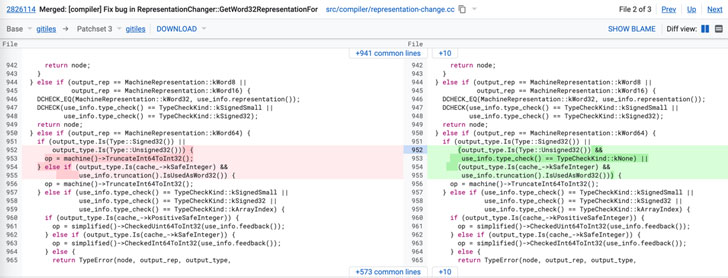

🚨0-day alert🚨Google publicó el martes una actualización del navegador web Chrome para Windows, Mac y Linux, con un total de siete correcciones de seguridad, incluyendo un fallo para el que dice que existe un exploit en la naturaleza. El fallo, denominado CVE-2021-21224, se refiere a una vulnerabilidad de confusión de tipo en el motor de JavaScript de código abierto V8, que fue notificada a la empresa por el investigador de seguridad José Martínez el 5 de abril. Según el investigador de seguridad Lei Cao, el fallo [1195777] se desencadena al realizar la conversión de tipos de datos enteros, lo que da lugar a una condición fuera de los límites que podría utilizarse para lograr una lectura/escritura arbitraria de la memoria primitiva. "Google es consciente de los informes de que existen exploits para CVE-2021-21224 en la naturaleza", dijo el Gerente del Programa Técnico de Chrome Srinivas Sista en una entrada de blog. La actualización se produce después de que el 14 de abril surgiera un código de prueba de concepto (PoC) que explotaba el fallo publicado por un investigador llamado "frust" aprovechando que el problema se abordaba en el código fuente de V8, pero el parche no estaba integrado en la base de código de Chromium ni en todos los navegadores que dependen de él, como Chrome, Microsoft Edge, Brave, Vivaldi y Opera. La brecha de una semana en el parche significaba que los navegadores eran vulnerables a los ataques hasta que los parches publicados en el repositorio de código abierto se publicaran como una actualización estable. Vale la pena señalar que Google redujo a la mitad la mediana de la "brecha de parches" de 33 días en Chrome 76 a 15 días en Chrome 78, que se lanzó en octubre de 2019, impulsando así correcciones de seguridad severas cada dos semanas. El último conjunto de correcciones también llega cerca de una actualización que el gigante de las búsquedas lanzó la semana pasada con parches para dos vulnerabilidades de seguridad CVE-2021-21206 y CVE-2021-21220, esta última demostrada en el concurso de hacking Pwn2Own 2021 a principios de este mes. Se espera que Chrome 90.0.4430.85 se despliegue en los próximos días. Los usuarios pueden actualizar a la última versión dirigiéndose a Configuración > Ayuda > Acerca de Google Chrome para mitigar el riesgo asociado a los fallos.

0 Comments

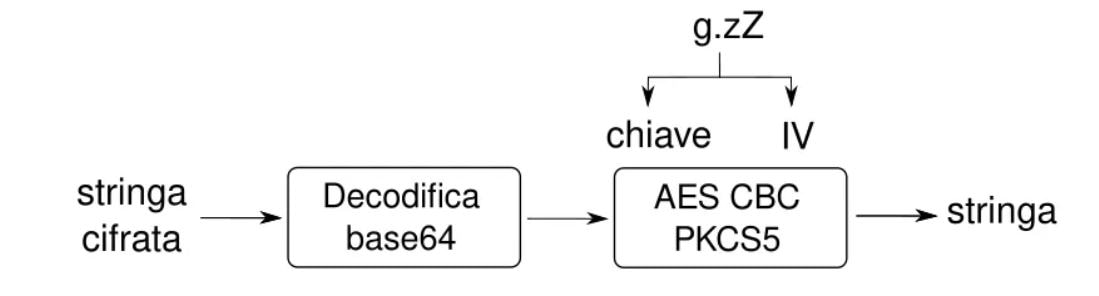

El CERT italiano nos advierte sobre una nueva familia de malware para Android que hace uso de los permisos de accesibilidad de nuestro dispositivo para robar nuestras credenciales y grabar audio y vídeo. El malware ha sido bautizado por AddressIntel como Oscorp. Este malware no es distinto a los demás pero a diferencia de otros derivados de Anubis, el análisis de este malware es algo más inmediato al no contener un archivo DEX cifrado con RC4. Según nos muestran en el análisis hecho por el CERT italiano no es complicado descifrar las cadenas que hay en su interior y nos ponen un ejemplo de cómo El APK malicioso se distribuye a través de un dominio llamado «supportoapp [.] Com» cuyo análisis en Virustotal podéis encontrar en este enlace.

En el momento de instalación del APK se solicitan permisos de accesibilidad para poder comenzar con la comunicación con el C2 y recuperar comandos adicionales. Si no se conceden los permisos de accesibilidad el malware está programado para abrir la ventana cada 8 segundos y así hacer presión para que el usuario los active. Cuando los permisos han sido aceptados el malware empieza a registrar pulsaciones de teclas, desinstalar aplicaciones en el dispositivo, hacer llamadas, enviar mensajes SMS, robar criptomonedas redirigiendo los pagos realizados a través de la aplicación Blockchain.com y también accede a los códigos de autenticación para poder saltar la verificación en dos pasos de Google. Posteriormente el malware filtra los datos al servidor C2, entre los que se incluyen todos los mencionados anteriormente y las grabaciones de audio y video de la pantalla que se hicieron a través de WebRTC. Además, como era de esperar, si la aplicación maliciosa detecta que el usuario está abriendo una de las aplicaciones objetivo para las que incorpora un phishing, éste se le muestra a los usuarios con la intención de robar sus credenciales. Es muy importante entender que los sistemas de seguridad de Android evitan que las aplicaciones puedan causar algún tipo de daño hasta que se habilita el servicio de accesibilidad. Por esto es necesario desconfiar de cualquier aplicación que nos solicite este tipo de permisos ya que Android deja al usuario la libertad de confiar o no en las aplicaciones que instala en su dispositivo. El martes, Microsoft publicó correcciones para 56 fallos, incluida una vulnerabilidad crítica que se sabe que está siendo explotada activamente.

En total, 11 están catalogadas como críticas, 43 como importantes y dos como de gravedad moderada, seis de las cuales son vulnerabilidades reveladas anteriormente. Las actualizaciones cubren .NET Framework, Azure IoT, Microsoft Dynamics, Microsoft Edge para Android, Microsoft Exchange Server, Microsoft Office, Microsoft Windows Codecs Library, Skype for Business, Visual Studio, Windows Defender y otros componentes básicos como Kernel, TCP/IP, Print Spooler y Remote Procedure Call (RPC). Una vulnerabilidad de escalada de privilegios en Windows Win32k El más crítico de los fallos es una vulnerabilidad de escalada de privilegios en Windows Win32k (CVE-2021-1732, puntuación CVSS 7,8) que permite a los atacantes con acceso a un sistema objetivo ejecutar código malicioso con permisos elevados. Microsoft acreditó a JinQuan, MaDongZe, TuXiaoYi y LiHao de DBAPPSecurity por descubrir y reportar la vulnerabilidad. En un escrito técnico separado, los investigadores dijeron que se detectó un exploit de día cero que aprovechaba la falla en un "número muy limitado de ataques" contra víctimas ubicadas en China por un actor de amenazas llamado Bitter APT. Los ataques fueron descubiertos en diciembre de 2020. "Este día cero es una nueva vulnerabilidad que causó win32k callback, podría ser utilizado para escapar de la caja de arena del navegador Microsoft [Internet Explorer] o Adobe Reader en la última versión de Windows 10", dijeron los investigadores de DBAPPSecurity. "La vulnerabilidad es de alta calidad y el exploit es sofisticado". Vale la pena señalar que Adobe, como parte de su parche de febrero, abordó una falla crítica de desbordamiento de búfer en Adobe Acrobat y Reader para Windows y macOS (CVE-2021-21017) que, según dijo, podría conducir a la ejecución de código arbitrario en el contexto del usuario actual. La compañía también advirtió de intentos activos de explotación del fallo en ataques limitados dirigidos a usuarios de Adobe Reader en Windows, reflejando los hallazgos antes mencionados de DBAPPSecurity. Aunque ni Microsoft ni Adobe han proporcionado detalles adicionales, la aplicación simultánea de parches a los dos fallos plantea la posibilidad de que las vulnerabilidades se estén encadenando para llevar a cabo los ataques in-the-wild. Entra en vigor el modo de aplicación de Netlogon La actualización del martes de parches de Microsoft también resuelve una serie de fallos de ejecución remota de código (RCE) en el servidor DNS de Windows (CVE-2021-24078), .NET Core y Visual Studio (CVE-2021-26701), la biblioteca de códecs de Microsoft Windows (CVE-2021-24081) y el servicio de fax (CVE-2021-1722 y CVE-2021-24077). La RCE en el componente del servidor DNS de Windows tiene una calificación de gravedad de 9,8, lo que la convierte en una vulnerabilidad crítica que, si no se corrige, podría permitir a un adversario no autorizado ejecutar código arbitrario y redirigir potencialmente el tráfico legítimo a servidores maliciosos. Microsoft también está aprovechando este mes para impulsar la segunda ronda de correcciones para el fallo Zerologon (CVE-2020-1472) que se resolvió originalmente en agosto de 2020, tras lo cual surgieron informes de explotación activa dirigida a sistemas sin parches en septiembre de 2020. A partir del 9 de febrero, el "modo de aplicación" del controlador de dominio se activará por defecto, bloqueando así "las conexiones [Netlogon] vulnerables de los dispositivos no conformes". Además, la actualización del martes de parches rectifica un fallo en el navegador Edge para Android (CVE-2021-24100) que podría revelar información personal identificable y de pago de un usuario. Fallos RCE en la pila TCP/IP de Windows Por último, el fabricante de Windows publicó un conjunto de correcciones que afectan a su implementación de TCP/IP -consistente en dos fallos RCE (CVE-2021-24074 y CVE-2021-24094) y una vulnerabilidad de denegación de servicio (CVE-2021-24086)- que, según dijo, podrían ser explotados con un ataque DoS. "Los exploits de denegación de servicio para estos CVEs permitirían a un atacante remoto causar un error de parada", dijo Microsoft en un aviso. "Los clientes podrían recibir una pantalla azul en cualquier sistema Windows que esté directamente expuesto a Internet con un tráfico de red mínimo. Por lo tanto, recomendamos a los clientes que se muevan rápidamente para aplicar las actualizaciones de seguridad de Windows este mes." El gigante tecnológico, sin embargo, señaló que la complejidad de los dos fallos TCP/IP RCE dificultaría el desarrollo de exploits funcionales. Sin embargo, espera que los atacantes puedan crear exploits de denegación de servicio con mucha más facilidad, lo que convertiría el fallo de seguridad en un candidato ideal para su explotación en la naturaleza. Para instalar las últimas actualizaciones de seguridad, los usuarios de Windows pueden dirigirse a Inicio > Configuración > Actualización y seguridad > Windows Update o seleccionar Buscar actualizaciones de Windows. SonicWall advirtió el lunes de los intentos activos de explotación de una vulnerabilidad de día cero en sus dispositivos de la serie Secure Mobile Access (SMA) 100.

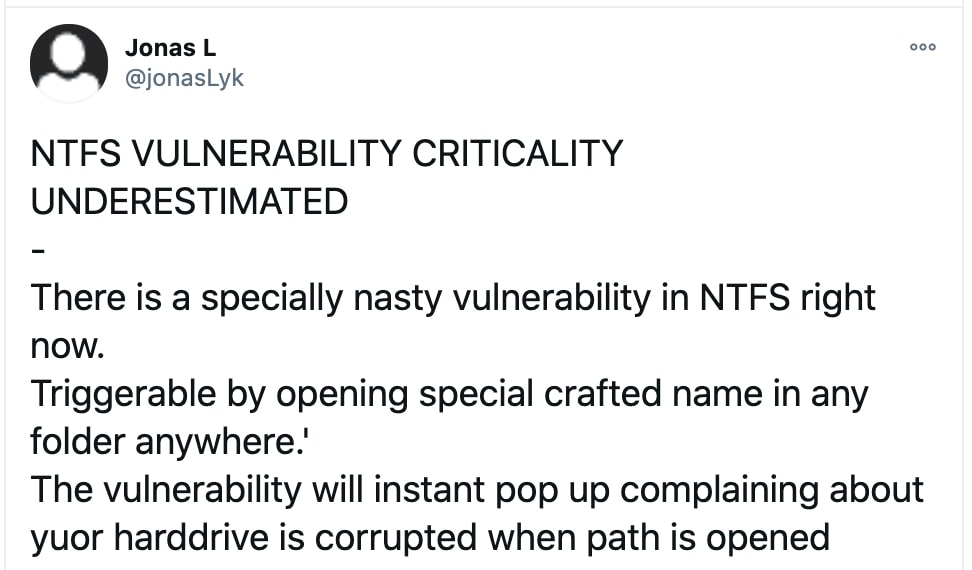

El fallo, que afecta a los dispositivos SMA 100 10.x físicos y virtuales (SMA 200, SMA 210, SMA 400, SMA 410, SMA 500v), salió a la luz después de que el domingo el Grupo NCC alertara de que había detectado "el uso indiscriminado de un exploit in the wild". Los detalles del exploit no han sido revelados para evitar que el día cero siga siendo explotado, pero se espera que un parche esté disponible al final del día 2 de febrero de 2021. "Unos pocos miles de dispositivos están impactados", dijo SonicWall en un comunicado, y añadió: "El firmware SMA 100 anterior a la versión 10.x no está afectado por esta vulnerabilidad de día cero." El 22 de enero, The Hacker News reveló en exclusiva que SonicWall había sido vulnerado como consecuencia de un ataque coordinado a sus sistemas internos explotando "probables vulnerabilidades de día cero" en sus dispositivos de acceso remoto de la serie SMA 100. Luego, la semana pasada, el 29 de enero, emitió una actualización en la que afirmaba que hasta el momento sólo había observado el uso de credenciales previamente robadas para iniciar sesión en los dispositivos de la serie SMA 100. Aunque SonicWall no ha compartido muchos detalles sobre la intrusión citando la investigación en curso, el último desarrollo apunta a la evidencia de que un día cero crítico en el código de la serie SMA 100 10.x puede haber sido explotado para llevar a cabo el ataque. SonicWall está rastreando internamente la vulnerabilidad como SNWLID-2021-0001. La compañía dijo que los cortafuegos SonicWall y los dispositivos de la serie SMA 1000, así como todos los clientes VPN respectivos, no están afectados y que siguen siendo seguros de usar. Mientras tanto, la empresa recomienda a los clientes que habiliten la autenticación multifactor (MFA) y que restablezcan las contraseñas de los usuarios que utilicen la serie SMA 100 con firmware 10.X. "Si la serie SMA 100 (10.x) está detrás de un firewall, bloquee todo el acceso al SMA 100 en el firewall", dijo la compañía. Los usuarios también tienen la opción de apagar los dispositivos vulnerables de la serie SMA 100 hasta que se disponga de un parche o cargar la versión 9.x del firmware después de reiniciar la configuración de fábrica. Fichero bitmap produce error al acceder al atributo $i30 en #NTFS. Funciona con cuentas de usuario estándar e incluso con pocos privilegios. Un día cero sin parches en Microsoft Windows 10 permite a los atacantes corromper un disco duro con formato NTFS con un comando de una línea. En múltiples pruebas realizadas por BleepingComputer, esta línea puede ser entregada oculta dentro de un archivo de acceso directo de Windows, un archivo ZIP, archivos por lotes, o varios otros vectores para desencadenar errores en el disco duro que corrompen el índice del sistema de archivos instantáneamente. En agosto de 2020, octubre de 2020, y finalmente esta semana, el investigador de infosec Jonas L llamó la atención sobre una vulnerabilidad de NTFS que afecta a Windows 10 y que no ha sido corregida. Cuando se explota, esta vulnerabilidad puede ser activada por un comando de una sola línea para corromper instantáneamente un disco duro con formato NTFS, con Windows pidiendo al usuario que reinicie su ordenador para reparar los registros del disco dañado. El investigador le dijo a BleepingComputer que la falla se hizo explotable a partir de la construcción de Windows 10 1803, la actualización de Windows 10 de abril de 2018, y continúa funcionando en la última versión. Lo que es peor es que la vulnerabilidad puede ser desencadenada por cuentas de usuario estándar y de bajo privilegio en los sistemas Windows 10. Una unidad puede corromperse con sólo intentar acceder al atributo NTFS de $i30 de una carpeta de cierta manera.

*WARNING* Executing the below command on a live system will corrupt the drive and possibly make it inaccessible. ONLY test this command in a virtual machine that you can restore to an earlier snapshot if the drive becomes corrupted. *WARNING* No está claro por qué el acceso a este atributo corrompe la unidad, y Jonas le dijo a BleepingComputer que una clave de registro que ayudaría a diagnosticar el problema no funciona. 'No tengo ni idea de por qué corrompe cosas y sería mucho trabajo averiguarlo porque la clave de registro que debería BSOD sobre la corrupción no funciona. Por lo tanto, lo dejaré en manos de la gente con el código fuente", dijo Jonas a BleepingComputer. Después de ejecutar el comando en el símbolo del sistema de Windows 10 y pulsar Enter, el usuario verá un mensaje de error que dice, "El archivo o directorio está corrupto e ilegible". Windows 10 comenzará a mostrar inmediatamente notificaciones que le pedirán al usuario que reinicie su PC y repare el volumen de disco dañado. Al reiniciar, la utilidad de comprobación de discos de Windows se ejecuta y comienza a reparar el disco duro. El Centro Nacional de Protección de Infraestructuras Críticas (Cnpi) asegura que las primeras posiciones las ocupa EEUU y Reino Unido. En nuestro país se producen entre 180.000 a los 200.000 casos diarios, sufriendo pérdidas de datos masivas, incluso la reputación de muchas empresas afectadas.

Estos ataques se catalogan por la forma en la que infectan y los daños que causan. Dentro de cada clasificación existen subgrupos, ya que los ciberdelincuentes modifican los virus para evitar ser detectados y rastreados por un antivirus. Estos virus informáticos pueden afectar a ordenadores y dispositivos móviles, dónde los podríamos clasificar en: 1 – Adware: Es aquel software que ofrece publicidad no deseada o engañosa. Estos anuncios pueden aparecer en el navegador con pop-ups o ventanas con gran contenido visual, e incluso audios. Estos anuncios se reproducen de manera automática con el fin de generar ganancias económicas a los creadores. 2 – Spyware: El spyware se trata de un software espía que recopila información de un ordenador, como la navegación del usuario, además de datos personales y bancarios. Un ejemplo de este tipo de virus son los Keyloggers, los cuales monitorizan y rastrean toda nuestra actividad con el teclado (teclas que se pulsan), para luego enviarla al ciberdelincuente. 3 – Malware: Se trata de códigos diseñados por ciberdelincuentes que tienen por objeto alterar el normal funcionamiento del ordenador, sin el permiso o el conocimiento del usuario. Este tipo de virus pueden destruir archivos del disco duro o corromper los archivos que tenemos albergados con datos inválidos. 4 – Ransomware: El ciberdelincuente bloquea el dispositivo con un mensaje solicitando un rescate para liberarlo. El usuario debe pagar dicho rescate en la moneda digital Bitcoin, para que no se pueda rastrear y se mantenga el anonimato del hacker. 5 – Gusanos: Tiene la capacidad para replicarse en tu sistema, por lo que tu ordenador podría enviar cientos o miles de copias de sí mismo, creando un efecto devastador a gran escala. 6 – Troyano: Este virus se suele presentar en forma de ejecutable, ya que al accionarlo le brinda a un atacante acceso remoto al equipo infectado. 7 – Denegación de servicio: Estos ataques se producen a través de la red a un sistema de ordenadores provocando que un servicio o recurso sea inaccesible para los propietarios o administradores. 8 – Puerta trasera: Se basa es activar un acceso al sistema sin permiso a través de código de programación, vulnerando los sistemas de seguridad. 9 – Phishing: Este ataque es de los más comunes y frecuentes ya que se realiza a través de un email. Trata de ofrecer contenidos falsos de forma visual en un email para que el usuario haga clic e instale un código malicioso en el ordenador. 10 – Apps maliciosas: Cuando instalamos una app en nuestro dispositivo móvil, esta nos pide concederle una serie de permisos. A veces, estos permisos no tienen relación con la funcionalidad de la app o descargamos una app poco fiable que acaba por infectar nuestro dispositivo, tomar control y robar la información que tenemos almacenada en él como c Todo el mundo comete errores. Esa frase me la inculcaron en mi primer trabajo en la tecnología, y se ha mantenido desde entonces. En el mundo de la ciberseguridad, las malas configuraciones pueden crear problemas explotables que pueden atormentarnos más tarde, así que veamos algunas de las malas configuraciones de seguridad más comunes.

La primera es la de los permisos de desarrollo que no se cambian cuando algo se pone en marcha. Por ejemplo, a los cubos de AWS S3 se les suele asignar un acceso permisivo mientras se está desarrollando. Los problemas surgen cuando las revisiones de seguridad no se realizan cuidadosamente antes de poner en marcha el código, sin importar si ese empuje es para el lanzamiento inicial de una plataforma o para actualizaciones. El resultado es sencillo: un cubo se pone en funcionamiento con la capacidad de que cualquiera pueda leer y escribir desde y hacia él. Esta particular mala configuración es peligrosa; ya que la aplicación funciona y el sitio se carga para los usuarios, no hay ninguna indicación visible de que algo está mal hasta que un actor de la amenaza que busca los cubos abiertos se tropieza con él. Las revisiones cuidadosas de la seguridad de todas las aplicaciones y sitios antes de que sean empujados al entorno activo - tanto para el lanzamiento inicial como para los ciclos de actualización - son fundamentales para atrapar este tipo de mala configuración. Cada cubo debe ser revisado para asegurar que tiene los permisos menos viables establecidos en él para permitir que la plataforma funcione, y nada más. En el lado no nuboso de la casa, una de las configuraciones erróneas más comunes es no hacer cumplir la política de grupo, el antimalware y otras reglas de gestión centralizada y actualizaciones. Las computadoras portátiles que rara vez se conectan directamente a la red de una empresa pueden pasar meses sin recibir estos cambios críticos, dejándolos indefensos a medida que cambia el panorama de la seguridad. Un ejemplo común es una computadora portátil que ha estado en itinerancia durante un período prolongado. A tal portátil no se le puede permitir recibir actualizaciones de la Política de Grupo de Directorio Activo cuando no está en una VPN u otra conexión segura, lo que llevaría a que su GPO se desactualizara con el tiempo. Esto significa que las acciones u operaciones prohibidas pueden ser posibles en tal computadora portátil, dejando la red protegida expuesta cuando ese dispositivo finalmente se conecta de tal manera que una vez más tiene acceso a los recursos protegidos. La solución a este problema es garantizar que los dispositivos con acceso a los recursos de la organización deben aceptar los cambios de gestión de la organización. Herramientas como el AzureAD y las plataformas antimalware descentralizadas pueden permitir que los dispositivos remotos reciban las actualizaciones de forma segura. La conectividad HTTPS suele ser suficiente para que estas herramientas impulsen las actualizaciones y hagan cumplir los cambios de política. El uso de la administración de dispositivos distribuidos garantiza que se mantengan en línea con la política, incluso los dispositivos que sólo se utilizan para acceder a los recursos disponibles en la nube, como Office365, y no se conectan directamente a las redes protegidas de la organización con regularidad. Muchas de estas herramientas - especialmente cosas como los sistemas antimalware - ni siquiera requieren que el dispositivo sea administrado por las plataformas de gestión de dispositivos móviles. Esto significa que, aunque el dispositivo no sea "propiedad" de la organización, puede mantenerse actualizado y protegido. Mientras estamos en el tema de los trabajadores remotos, hay otra mala configuración que ocurre con regularidad. Los sistemas VPN permiten a los trabajadores remotos acceder a los datos de la empresa de forma segura, pero un gran número de clientes VPN se predeterminan con una configuración insegura fuera de la caja. Las configuraciones de VPN de túnel dividido encauzan el tráfico de los usuarios a través de la red segura sólo cuando se accede a los sistemas protegidos, pero envían todo el resto del tráfico directamente a la Internet. Esto significa que cuando un usuario intenta acceder a un servidor de archivos, lo hace a través de la VPN, pero una llamada a Salesforce se realiza a través de la Internet no protegida. Si bien esto beneficia el rendimiento, el problema que crea es que el dispositivo de un usuario puede crear un puente entre el mundo exterior y la red interna. Con un poco de ingeniería social, un actor de la amenaza puede crear una conexión persistente con el dispositivo del usuario y luego aprovechar el túnel VPN de ese usuario para entrar en la red protegida. La gran mayoría de los clientes VPN soportan configuraciones de un solo túnel. Esto significa que mientras la VPN esté activa, todo el tráfico se encaminará a través de las redes de la organización, incluido el tráfico destinado a fuentes externas. También significa que todo el tráfico estará sujeto a los mismos controles que el tráfico que se origina de los usuarios conectados directamente a las redes protegidas. Si bien las configuraciones erróneas pueden ocurrir muy fácilmente, constituyen una clara amenaza para la seguridad de la organización. Tomarse el tiempo necesario para revisar la seguridad cuando las herramientas se ponen en funcionamiento o se actualizan puede detectar esas malas configuraciones. Además, las empresas pueden desplegar herramientas de validación de seguridad continua que desafían y evalúan continuamente los entornos digitales de manera muy similar a como lo hace un actor de la amenaza para descubrir rápidamente las malas configuraciones. Microsoft lanza una actualización de Windows (Dic 2020) para arreglar 58 fallas de seguridad12/10/2020 El martes, Microsoft publicó correcciones para 58 fallas de seguridad recién descubiertas que abarcan hasta 11 productos y servicios como parte de su último parche del martes de 2020, llevando efectivamente su CVE total a 1.250 para el año. De estos 58 parches, nueve están calificados como Críticos, 46 como Importantes, y tres como Moderados en severidad. El lanzamiento de seguridad de diciembre aborda los problemas de Microsoft Windows, el navegador Edge, ChakraCore, Microsoft Office, Exchange Server, Azure DevOps, Microsoft Dynamics, Visual Studio, Azure SDK y Azure Sphere. Afortunadamente, ninguna de estas fallas este mes ha sido reportada como públicamente conocida o explotada activamente en la naturaleza. Las correcciones para diciembre se refieren a una serie de fallas de ejecución remota de código (RCE) en el software de Microsoft Exchange (CVE-2020-17132), SharePoint (CVE-2020-17118 y CVE-2020-17121), Excel (CVE-2020-17123) y el software de virtualización Hyper-V (CVE-2020-17095), así como un parche para un desvío de la función de seguridad en Kerberos (CVE-2020-16996), y una serie de fallas de escalada de privilegios en el Motor de Copias de Seguridad de Windows y en el Controlador del Minifiltro de Archivos en la Nube de Windows. CVE-2020-17095 también tiene la puntuación más alta de CVSS de 8.5 entre todas las vulnerabilidades tratadas en el lanzamiento de este mes. "Para explotar esta vulnerabilidad, un atacante podría ejecutar una aplicación especialmente diseñada en un huésped Hyper-V que podría hacer que el sistema operativo del host Hyper-V ejecutara un código arbitrario cuando falla en validar correctamente los datos de los paquetes vSMB", señaló Microsoft. Además, como parte de la publicación de este mes se incluye un aviso sobre una vulnerabilidad de envenenamiento de la caché del DNS (CVE-2020-25705) descubierta por investigadores de seguridad de la Universidad de Tsinghua y de la Universidad de California el mes pasado. Denominado ataque DNS de canal lateral (o ataque DNS SAD), el fallo podría permitir a un atacante falsificar el paquete DNS, que puede ser almacenado en la memoria caché por el DNS Forwarder o el DNS Resolver, lo que permitiría volver a habilitar los ataques de envenenamiento de la memoria caché del DNS. Para mitigar el riesgo, Microsoft recomienda una solución de registro que implica cambiar el tamaño máximo de los paquetes UDP a 1.221 bytes (4C5 Hexadecimal).

"Para respuestas mayores de 4C5 o 1221, el resolvedor del DNS cambiaría ahora a TCP", declaró el fabricante de Windows en su aviso. Dado que el ataque se basa en el envío de mensajes UDP (Protocolo de Datagrama de Usuario) falsos para derrotar la aleatoriedad del puerto de origen para las solicitudes de DNS, la implementación del ajuste hará que las consultas DNS más grandes cambien a TCP, mitigando así el fallo. Se recomienda encarecidamente que los usuarios de Windows y los administradores del sistema apliquen los últimos parches de seguridad para resolver las amenazas asociadas a estos problemas. Para instalar las últimas actualizaciones de seguridad, los usuarios de Windows pueden dirigirse a Inicio > Configuración > Actualización y seguridad > Windows Update, o seleccionando Buscar actualizaciones de Windows. La protección para el teletrabajo y la concienciación sobre la seguridad en los dispositivos conectados, especialmente en juguetes eróticos, preocupan también a los expertosAhora que termina un año que ha transformado la manera en la que vivimos, trabajamos o socializamos, ESET, la mayor empresa de ciberseguridad de la Unión Europea, ha analizado las tendencias del cibercrimen de los últimos meses y prevé que para 2021 las mayores amenazas se centrarán en los ataques de ransomware y en el malware fileless. El informe del laboratorio de ESET sobre las Tendencias de Ciberseguridad para 2021 revela los desafíos clave a los que se enfrentarán tanto empresas como particulares durante 2021.

La nueva realidad laboral.Con la llegada de la COVID-19 se ha implantado de forma masiva el teletrabajo, sostenido en su mayor parte por la tecnología. Este traslado de la oficina hacia los domicilios particulares ha conllevado muchos beneficios a los trabajadores pero también ha incrementado los riesgos de ataques en las redes corporativas. Para Jake Moore, especialista en seguridad de ESET, “hemos aprendido que trabajar en remoto puede ser positivo para muchas organizaciones pero no creo que se siga teletrabajando los cinco días de la semana cuando esta situación excepcional termine. Empresas y profesionales se irán adaptando a lo que es mejor para las dos partes. En cualquier caso, como la mayor parte del trabajo que se lleva a cabo fuera de la oficina es digital, es fundamental que se haga mucho hincapié en la ciberseguridad. Los ataques son una amenaza persistente para cualquier organización, por lo que se deben crear equipos resilientes que eviten las consecuencias financieras y reputaciones de un posible ataque”. Ransomware y la filtración de datos robados. Precisamente debido al incremento en el teletrabajo, en ocasiones de forma acelerada para poder seguir dando continuidad al negocio, se han dejado de lado ciertos aspectos de la seguridad e incluso se ha cedido a los chantajes de los ciberdelincuentes. Como los atacantes ven que sus acciones de secuestro de datos tienen éxito, el robo de datos y la extorsión, representada por la amenaza de publicar esta información robada si no se cede al chantaje, siguen creciendo. Para Tony Anscombe, evangelista de seguridad en ESET, “las empresas son cada vez más inteligentes y despliegan tecnologías que desbaratan muchos de los ataques recibidos; además, cada vez se confía más en procesos de copias de seguridad y de recuperación en caso de que el ataque tenga éxito, por lo que los atacantes necesitan de planes B para conseguir sus objetivos y monetizar sus ataques. Por ello, aconsejamos a las organizaciones de cualquier tamaño que no confíen solamente en esos procesos de recuperación y desplieguen verdaderas estrategias de seguridad que protejan sus activos de cualquier ataque”. Nuevas técnicas para saltarse las medidas de prevención. En los últimos años, los grupos de cibercriminales han empezado a desarrollar técnicas complejas para atacar a objetivos muy concretos. Entre estas técnicas, destacan los ataques de malware fileless, que utilizan las herramientas propias del sistema operativo para aprovecharse de sus funciones y llevar a cabo sus acciones maliciosas. Cada vez más, se observa el uso de estas técnicas especialmente en campañas de ciberespionaje con objetivos gubernamentales y de un perfil elevado, sobre todo. Para Camilo Gutiérrez Amaya, investigador senior de seguridad en ESET, “las amenazas fileless han evolucionado de forma muy rápida y se espera que en 2021 se utilicen de forma masiva y para llevar a cabo ataques a gran escala. Esta situación subraya la importancia de implementar equipos de seguridad capaces de desarrollar procesos que se aprovechen de las herramientas y tecnologías disponibles en el mercado y que no solo se busque prevenir el compromiso de las máquinas cuando entra un código malicioso en la red, sino también contar con funcionalidades de detección y respuesta antes de que los ataques consigan su objetivo”. Ataques a juguetes sexuales.Cada vez con más frecuencia los juguetes sexuales para adultos vienen con la capacidad de conectarse a Internet y, sin embargo, la mayoría suele flaquear en lo mismo: la escasa protección frente a posibles ciberataques. Además, este año, la distancia social y los confinamientos han provocado un incremento muy fuerte en la venta de estos dispositivos. Para Cecilia Pastorino, investigadora de ESET, “la era de los juguetes sexuales conectados tan solo acaba de comenzar. Los últimos avances en la industria incluyen modelos con realidad virtual y robots que incorporan cámaras, micrófonos y análisis de voz basados en técnicas de inteligencia artificial. La concienciación y el desarrollo seguro son fundamentales para que estos dispositivos garanticen la protección de datos sensibles, de forma que los propios usuarios se conviertan en consumidores inteligentes que sean capaces de exigir mejores prácticas a los fabricantes para poder mantener el control de su intimidad en el futuro”. Hoy venimos a hablar de un tema que aparentemente no tiene nada que ver con la ciberseguridad o por lo menos a la seguridad informática a la que estamos acostumbrados a lidiar en nuestro día a día. Hoy venimos a explicar la importancia de tener un desfibrilador externo automático (DEA) o semi automático (DEA) a mano en la empresa y que los empleados sepan usarlo a la perfección. Los primeros minutos después de que se produzca un paro cardíaco son esenciales, cada minuto que transcurre se traduce en un 10 % menos de probabilidades de sobrevivir. El punto negativo de nuestro país es que aún no está tan desarrollado como otros en lo que se refiere a cardio protección laboral, es decir, a la implantación de estos equipos en los centros de trabajo.

El personal sanitario y el cuerpo de policía tienen desfibriladores externos automáticos, pero, ¿qué hacer si el paro cardíaco se produce en el centro de trabajo? Lo más normal es que haya que activar la cadena de supervivencia y esperar a que estos profesionales lleguen al lugar, perdiendo un tiempo valioso que puede repercutir en la recuperación de la víctima. Ya sea en una fábrica, un supermercado o una oficina, es importante tomar consciencia sobre este apartado y tener un espacio cardio protegido siempre a disposición de los usuarios, así como recibir una formación básica que incluya a todos los empleados de la empresa. ¿El objetivo? Que la víctima tenga las mayores posibilidades de salir con vida. Si hay algo que caracteriza al paro cardíaco, es que llega sin avisar, por lo que no es de extrañar que pueda ocurrirte un día normal a ti o a un compañero de trabajo, pudiendo marcar el desfibrilador la diferencia entre la vida y la muerte. En los riesgos laborales es el empresario quien debe garantizar la seguridad de todos sus trabajadores mientras se encuentren en el transcurso de su jornada. Por estos motivos, comprar desfibrilador es una de las opciones que cada vez más se llevan a cabo en nuestro país. Aunque aún estamos a años luz de otros como Estados Unidos, poco a poco vamos adquiriendo conciencia y dándonos cuenta de la gravedad que conlleva el paro cardíaco. Aunque no es obligatoria su instalación, como hemos comentado anteriormente, siempre es importante contar con uno a mano. El simple hecho de tener un desfibrilador cerca proporciona tranquilidad a todos los trabajadores de la empresa, haciendo que desempeñen su función de la mejor forma posible. Entre los motivos más importantes por los que se recomienda tener un desfibrilador instalado, se encuentran los siguientes:

|

AutorCiberCracking Fecha

April 2021

Categoría |

RSS Feed

RSS Feed