|

Todo el mundo comete errores. Esa frase me la inculcaron en mi primer trabajo en la tecnología, y se ha mantenido desde entonces. En el mundo de la ciberseguridad, las malas configuraciones pueden crear problemas explotables que pueden atormentarnos más tarde, así que veamos algunas de las malas configuraciones de seguridad más comunes.

La primera es la de los permisos de desarrollo que no se cambian cuando algo se pone en marcha. Por ejemplo, a los cubos de AWS S3 se les suele asignar un acceso permisivo mientras se está desarrollando. Los problemas surgen cuando las revisiones de seguridad no se realizan cuidadosamente antes de poner en marcha el código, sin importar si ese empuje es para el lanzamiento inicial de una plataforma o para actualizaciones. El resultado es sencillo: un cubo se pone en funcionamiento con la capacidad de que cualquiera pueda leer y escribir desde y hacia él. Esta particular mala configuración es peligrosa; ya que la aplicación funciona y el sitio se carga para los usuarios, no hay ninguna indicación visible de que algo está mal hasta que un actor de la amenaza que busca los cubos abiertos se tropieza con él. Las revisiones cuidadosas de la seguridad de todas las aplicaciones y sitios antes de que sean empujados al entorno activo - tanto para el lanzamiento inicial como para los ciclos de actualización - son fundamentales para atrapar este tipo de mala configuración. Cada cubo debe ser revisado para asegurar que tiene los permisos menos viables establecidos en él para permitir que la plataforma funcione, y nada más. En el lado no nuboso de la casa, una de las configuraciones erróneas más comunes es no hacer cumplir la política de grupo, el antimalware y otras reglas de gestión centralizada y actualizaciones. Las computadoras portátiles que rara vez se conectan directamente a la red de una empresa pueden pasar meses sin recibir estos cambios críticos, dejándolos indefensos a medida que cambia el panorama de la seguridad. Un ejemplo común es una computadora portátil que ha estado en itinerancia durante un período prolongado. A tal portátil no se le puede permitir recibir actualizaciones de la Política de Grupo de Directorio Activo cuando no está en una VPN u otra conexión segura, lo que llevaría a que su GPO se desactualizara con el tiempo. Esto significa que las acciones u operaciones prohibidas pueden ser posibles en tal computadora portátil, dejando la red protegida expuesta cuando ese dispositivo finalmente se conecta de tal manera que una vez más tiene acceso a los recursos protegidos. La solución a este problema es garantizar que los dispositivos con acceso a los recursos de la organización deben aceptar los cambios de gestión de la organización. Herramientas como el AzureAD y las plataformas antimalware descentralizadas pueden permitir que los dispositivos remotos reciban las actualizaciones de forma segura. La conectividad HTTPS suele ser suficiente para que estas herramientas impulsen las actualizaciones y hagan cumplir los cambios de política. El uso de la administración de dispositivos distribuidos garantiza que se mantengan en línea con la política, incluso los dispositivos que sólo se utilizan para acceder a los recursos disponibles en la nube, como Office365, y no se conectan directamente a las redes protegidas de la organización con regularidad. Muchas de estas herramientas - especialmente cosas como los sistemas antimalware - ni siquiera requieren que el dispositivo sea administrado por las plataformas de gestión de dispositivos móviles. Esto significa que, aunque el dispositivo no sea "propiedad" de la organización, puede mantenerse actualizado y protegido. Mientras estamos en el tema de los trabajadores remotos, hay otra mala configuración que ocurre con regularidad. Los sistemas VPN permiten a los trabajadores remotos acceder a los datos de la empresa de forma segura, pero un gran número de clientes VPN se predeterminan con una configuración insegura fuera de la caja. Las configuraciones de VPN de túnel dividido encauzan el tráfico de los usuarios a través de la red segura sólo cuando se accede a los sistemas protegidos, pero envían todo el resto del tráfico directamente a la Internet. Esto significa que cuando un usuario intenta acceder a un servidor de archivos, lo hace a través de la VPN, pero una llamada a Salesforce se realiza a través de la Internet no protegida. Si bien esto beneficia el rendimiento, el problema que crea es que el dispositivo de un usuario puede crear un puente entre el mundo exterior y la red interna. Con un poco de ingeniería social, un actor de la amenaza puede crear una conexión persistente con el dispositivo del usuario y luego aprovechar el túnel VPN de ese usuario para entrar en la red protegida. La gran mayoría de los clientes VPN soportan configuraciones de un solo túnel. Esto significa que mientras la VPN esté activa, todo el tráfico se encaminará a través de las redes de la organización, incluido el tráfico destinado a fuentes externas. También significa que todo el tráfico estará sujeto a los mismos controles que el tráfico que se origina de los usuarios conectados directamente a las redes protegidas. Si bien las configuraciones erróneas pueden ocurrir muy fácilmente, constituyen una clara amenaza para la seguridad de la organización. Tomarse el tiempo necesario para revisar la seguridad cuando las herramientas se ponen en funcionamiento o se actualizan puede detectar esas malas configuraciones. Además, las empresas pueden desplegar herramientas de validación de seguridad continua que desafían y evalúan continuamente los entornos digitales de manera muy similar a como lo hace un actor de la amenaza para descubrir rápidamente las malas configuraciones.

0 Comments

Microsoft lanza una actualización de Windows (Dic 2020) para arreglar 58 fallas de seguridad12/10/2020 El martes, Microsoft publicó correcciones para 58 fallas de seguridad recién descubiertas que abarcan hasta 11 productos y servicios como parte de su último parche del martes de 2020, llevando efectivamente su CVE total a 1.250 para el año. De estos 58 parches, nueve están calificados como Críticos, 46 como Importantes, y tres como Moderados en severidad. El lanzamiento de seguridad de diciembre aborda los problemas de Microsoft Windows, el navegador Edge, ChakraCore, Microsoft Office, Exchange Server, Azure DevOps, Microsoft Dynamics, Visual Studio, Azure SDK y Azure Sphere. Afortunadamente, ninguna de estas fallas este mes ha sido reportada como públicamente conocida o explotada activamente en la naturaleza. Las correcciones para diciembre se refieren a una serie de fallas de ejecución remota de código (RCE) en el software de Microsoft Exchange (CVE-2020-17132), SharePoint (CVE-2020-17118 y CVE-2020-17121), Excel (CVE-2020-17123) y el software de virtualización Hyper-V (CVE-2020-17095), así como un parche para un desvío de la función de seguridad en Kerberos (CVE-2020-16996), y una serie de fallas de escalada de privilegios en el Motor de Copias de Seguridad de Windows y en el Controlador del Minifiltro de Archivos en la Nube de Windows. CVE-2020-17095 también tiene la puntuación más alta de CVSS de 8.5 entre todas las vulnerabilidades tratadas en el lanzamiento de este mes. "Para explotar esta vulnerabilidad, un atacante podría ejecutar una aplicación especialmente diseñada en un huésped Hyper-V que podría hacer que el sistema operativo del host Hyper-V ejecutara un código arbitrario cuando falla en validar correctamente los datos de los paquetes vSMB", señaló Microsoft. Además, como parte de la publicación de este mes se incluye un aviso sobre una vulnerabilidad de envenenamiento de la caché del DNS (CVE-2020-25705) descubierta por investigadores de seguridad de la Universidad de Tsinghua y de la Universidad de California el mes pasado. Denominado ataque DNS de canal lateral (o ataque DNS SAD), el fallo podría permitir a un atacante falsificar el paquete DNS, que puede ser almacenado en la memoria caché por el DNS Forwarder o el DNS Resolver, lo que permitiría volver a habilitar los ataques de envenenamiento de la memoria caché del DNS. Para mitigar el riesgo, Microsoft recomienda una solución de registro que implica cambiar el tamaño máximo de los paquetes UDP a 1.221 bytes (4C5 Hexadecimal).

"Para respuestas mayores de 4C5 o 1221, el resolvedor del DNS cambiaría ahora a TCP", declaró el fabricante de Windows en su aviso. Dado que el ataque se basa en el envío de mensajes UDP (Protocolo de Datagrama de Usuario) falsos para derrotar la aleatoriedad del puerto de origen para las solicitudes de DNS, la implementación del ajuste hará que las consultas DNS más grandes cambien a TCP, mitigando así el fallo. Se recomienda encarecidamente que los usuarios de Windows y los administradores del sistema apliquen los últimos parches de seguridad para resolver las amenazas asociadas a estos problemas. Para instalar las últimas actualizaciones de seguridad, los usuarios de Windows pueden dirigirse a Inicio > Configuración > Actualización y seguridad > Windows Update, o seleccionando Buscar actualizaciones de Windows. La protección para el teletrabajo y la concienciación sobre la seguridad en los dispositivos conectados, especialmente en juguetes eróticos, preocupan también a los expertosAhora que termina un año que ha transformado la manera en la que vivimos, trabajamos o socializamos, ESET, la mayor empresa de ciberseguridad de la Unión Europea, ha analizado las tendencias del cibercrimen de los últimos meses y prevé que para 2021 las mayores amenazas se centrarán en los ataques de ransomware y en el malware fileless. El informe del laboratorio de ESET sobre las Tendencias de Ciberseguridad para 2021 revela los desafíos clave a los que se enfrentarán tanto empresas como particulares durante 2021.

La nueva realidad laboral.Con la llegada de la COVID-19 se ha implantado de forma masiva el teletrabajo, sostenido en su mayor parte por la tecnología. Este traslado de la oficina hacia los domicilios particulares ha conllevado muchos beneficios a los trabajadores pero también ha incrementado los riesgos de ataques en las redes corporativas. Para Jake Moore, especialista en seguridad de ESET, “hemos aprendido que trabajar en remoto puede ser positivo para muchas organizaciones pero no creo que se siga teletrabajando los cinco días de la semana cuando esta situación excepcional termine. Empresas y profesionales se irán adaptando a lo que es mejor para las dos partes. En cualquier caso, como la mayor parte del trabajo que se lleva a cabo fuera de la oficina es digital, es fundamental que se haga mucho hincapié en la ciberseguridad. Los ataques son una amenaza persistente para cualquier organización, por lo que se deben crear equipos resilientes que eviten las consecuencias financieras y reputaciones de un posible ataque”. Ransomware y la filtración de datos robados. Precisamente debido al incremento en el teletrabajo, en ocasiones de forma acelerada para poder seguir dando continuidad al negocio, se han dejado de lado ciertos aspectos de la seguridad e incluso se ha cedido a los chantajes de los ciberdelincuentes. Como los atacantes ven que sus acciones de secuestro de datos tienen éxito, el robo de datos y la extorsión, representada por la amenaza de publicar esta información robada si no se cede al chantaje, siguen creciendo. Para Tony Anscombe, evangelista de seguridad en ESET, “las empresas son cada vez más inteligentes y despliegan tecnologías que desbaratan muchos de los ataques recibidos; además, cada vez se confía más en procesos de copias de seguridad y de recuperación en caso de que el ataque tenga éxito, por lo que los atacantes necesitan de planes B para conseguir sus objetivos y monetizar sus ataques. Por ello, aconsejamos a las organizaciones de cualquier tamaño que no confíen solamente en esos procesos de recuperación y desplieguen verdaderas estrategias de seguridad que protejan sus activos de cualquier ataque”. Nuevas técnicas para saltarse las medidas de prevención. En los últimos años, los grupos de cibercriminales han empezado a desarrollar técnicas complejas para atacar a objetivos muy concretos. Entre estas técnicas, destacan los ataques de malware fileless, que utilizan las herramientas propias del sistema operativo para aprovecharse de sus funciones y llevar a cabo sus acciones maliciosas. Cada vez más, se observa el uso de estas técnicas especialmente en campañas de ciberespionaje con objetivos gubernamentales y de un perfil elevado, sobre todo. Para Camilo Gutiérrez Amaya, investigador senior de seguridad en ESET, “las amenazas fileless han evolucionado de forma muy rápida y se espera que en 2021 se utilicen de forma masiva y para llevar a cabo ataques a gran escala. Esta situación subraya la importancia de implementar equipos de seguridad capaces de desarrollar procesos que se aprovechen de las herramientas y tecnologías disponibles en el mercado y que no solo se busque prevenir el compromiso de las máquinas cuando entra un código malicioso en la red, sino también contar con funcionalidades de detección y respuesta antes de que los ataques consigan su objetivo”. Ataques a juguetes sexuales.Cada vez con más frecuencia los juguetes sexuales para adultos vienen con la capacidad de conectarse a Internet y, sin embargo, la mayoría suele flaquear en lo mismo: la escasa protección frente a posibles ciberataques. Además, este año, la distancia social y los confinamientos han provocado un incremento muy fuerte en la venta de estos dispositivos. Para Cecilia Pastorino, investigadora de ESET, “la era de los juguetes sexuales conectados tan solo acaba de comenzar. Los últimos avances en la industria incluyen modelos con realidad virtual y robots que incorporan cámaras, micrófonos y análisis de voz basados en técnicas de inteligencia artificial. La concienciación y el desarrollo seguro son fundamentales para que estos dispositivos garanticen la protección de datos sensibles, de forma que los propios usuarios se conviertan en consumidores inteligentes que sean capaces de exigir mejores prácticas a los fabricantes para poder mantener el control de su intimidad en el futuro”. Hoy venimos a hablar de un tema que aparentemente no tiene nada que ver con la ciberseguridad o por lo menos a la seguridad informática a la que estamos acostumbrados a lidiar en nuestro día a día. Hoy venimos a explicar la importancia de tener un desfibrilador externo automático (DEA) o semi automático (DEA) a mano en la empresa y que los empleados sepan usarlo a la perfección. Los primeros minutos después de que se produzca un paro cardíaco son esenciales, cada minuto que transcurre se traduce en un 10 % menos de probabilidades de sobrevivir. El punto negativo de nuestro país es que aún no está tan desarrollado como otros en lo que se refiere a cardio protección laboral, es decir, a la implantación de estos equipos en los centros de trabajo.

El personal sanitario y el cuerpo de policía tienen desfibriladores externos automáticos, pero, ¿qué hacer si el paro cardíaco se produce en el centro de trabajo? Lo más normal es que haya que activar la cadena de supervivencia y esperar a que estos profesionales lleguen al lugar, perdiendo un tiempo valioso que puede repercutir en la recuperación de la víctima. Ya sea en una fábrica, un supermercado o una oficina, es importante tomar consciencia sobre este apartado y tener un espacio cardio protegido siempre a disposición de los usuarios, así como recibir una formación básica que incluya a todos los empleados de la empresa. ¿El objetivo? Que la víctima tenga las mayores posibilidades de salir con vida. Si hay algo que caracteriza al paro cardíaco, es que llega sin avisar, por lo que no es de extrañar que pueda ocurrirte un día normal a ti o a un compañero de trabajo, pudiendo marcar el desfibrilador la diferencia entre la vida y la muerte. En los riesgos laborales es el empresario quien debe garantizar la seguridad de todos sus trabajadores mientras se encuentren en el transcurso de su jornada. Por estos motivos, comprar desfibrilador es una de las opciones que cada vez más se llevan a cabo en nuestro país. Aunque aún estamos a años luz de otros como Estados Unidos, poco a poco vamos adquiriendo conciencia y dándonos cuenta de la gravedad que conlleva el paro cardíaco. Aunque no es obligatoria su instalación, como hemos comentado anteriormente, siempre es importante contar con uno a mano. El simple hecho de tener un desfibrilador cerca proporciona tranquilidad a todos los trabajadores de la empresa, haciendo que desempeñen su función de la mejor forma posible. Entre los motivos más importantes por los que se recomienda tener un desfibrilador instalado, se encuentran los siguientes:

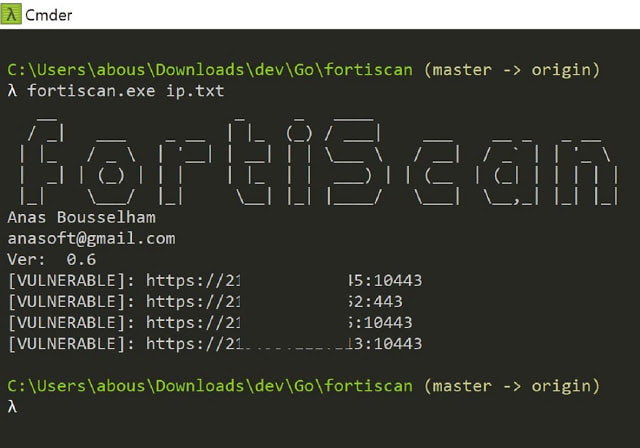

Aprovechando las campañas de envíos del Black Friday y de Navidad, un grupo de hackers está haciéndose pasar por Correos para acceder y robar dinero de las cuentas del banco de usuarios despistados Los ciberdelincuentes han aprovechado el aumento de las compras en línea coincidiendo con la proximidad de la Navidad y el Black Friday para llevar a cabo una campaña de 'phishing' en la que suplantan la identidad de Correos para llevar a cabo fraudes que incluyen el robo de tarjetas bancarias. Solo entre los días 25 al 28 de noviembre, los sistemas de Kaspersky detectaron el envío de más de 930 mensajes de este tipo de ciberestafa, como ha informado la compañía de ciberseguridad en un comunicado. Los mensajes fraudulentos suelen llevar como título 'Su envío está en camino' y contienen un enlace para que el usuario pulse y descargue 'malware' en su dispositivo. Para ello, los ciberdelincuentes utilizan el argumento de que la entrega no se ha podido realizar, quedando pendiente de pago los gastos de envío. La dirección del remitente, aunque indica Atención al Cliente, no coincide en absoluto con la dirección oficial de Correos. Si el usuario desprevenido decide hacer clic en los sucesivos enlaces se encontrará con unas pantallas muy similares a las originales. En la primera se pide el pago de 1,79 euros en una web falsa que solicita datos bancarios. En la siguiente se simula la validación de los datos facilitados con el logotipo de Correos. "Los ciberdelincuentes están aprovechando el crecimiento de las compras online realizadas durante estos días con motivo del Black Friday y Cyber Monday para recopilar información personal y bancaria de los compradores más ingenuos", ha alertado Dani Creus, analista senior de Seguridad del equipo de Investigación y Análisis (GReAT) de Kaspersky. La compañía de ciberseguridad ha recomendado a los usuarios aumentar la cautela en las compras navideñas, periodo en el que tradicionalmente el 'phishing' aumenta. "Instamos a todos los usuarios a extremar las precauciones para detectar estos correos de origen sospechoso. Caer en la trampa de este tipo de estafas abre la puerta a diversas operaciones maliciosas, desde el robo de dinero a poner en riesgo las redes corporativas, si se hace desde el correo de la empresa", ha concluido Creus. Algunas de estas medidas de cautela incluyen prestar atención al texto de mensaje -que no tenga un formato erróneo, faltas gramaticales o de ortografía-, así como no abrir documentos adjuntos o hacer clic en enlaces de los correos electrónicos de los servicios de entrega, especialmente si el remitente insiste en ello. Es preferible acudir a la página web oficial e iniciar sesión desde allí. "Los ciberdelincuentes están aprovechando el crecimiento de las compras online realizadas durante estos días con motivo del Black Friday y Cyber Monday para recopilar información personal y bancaria de los compradores más ingenuos", ha alertado Dani Creus, analista senior de Seguridad del equipo de Investigación y Análisis (GReAT) de Kaspersky. La compañía de ciberseguridad ha recomendado a los usuarios aumentar la cautela en las compras navideñas, periodo en el que tradicionalmente el 'phishing' aumenta. Instamos a todos los usuarios a extremar las precauciones para detectar estos correos de origen sospechoso. Caer en la trampa de este tipo de estafas abre la puerta a diversas operaciones maliciosas, desde el robo de dinero a poner en riesgo las redes corporativas, si se hace desde el correo de la empresa", ha concluido Creus. Algunas de estas medidas de cautela incluyen prestar atención al texto de mensaje -que no tenga un formato erróneo, faltas gramaticales o de ortografía-, así como no abrir documentos adjuntos o hacer clic en enlaces de los correos electrónicos de los servicios de entrega, especialmente si el remitente insiste en ello. Es preferible acudir a la página web oficial e iniciar sesión desde allí. (CVE-2018-13379) Herramienta de explotación, puede utilizar esta herramienta para comprobar la vulnerabilidad en su FortiGate SSL-VPN. https://www.fortinet.com/blog/business-and-technology/fortios-ssl-vulnerability Link de la descarga: https://github.com/anasbousselham/fortiscan

|

AutorCiberCracking Fecha

April 2021

Categoría |

RSS Feed

RSS Feed