Un investigador de seguridad francés descubrió accidentalmente una vulnerabilidad de día cero que afecta a los sistemas operativos Windows 7 y Windows Server 2008 R2 mientras trabajaba en una actualización de una herramienta de seguridad de Windows. Tanto Windows 7 como Windows Server 2008 R2 han alcanzado oficialmente el final de su vida útil (EOL) La vulnerabilidad reside en dos claves de registro mal configuradas para los servicios RPC Endpoint Mapper y DNSCache que forman parte de todas las instalaciones de Windows.

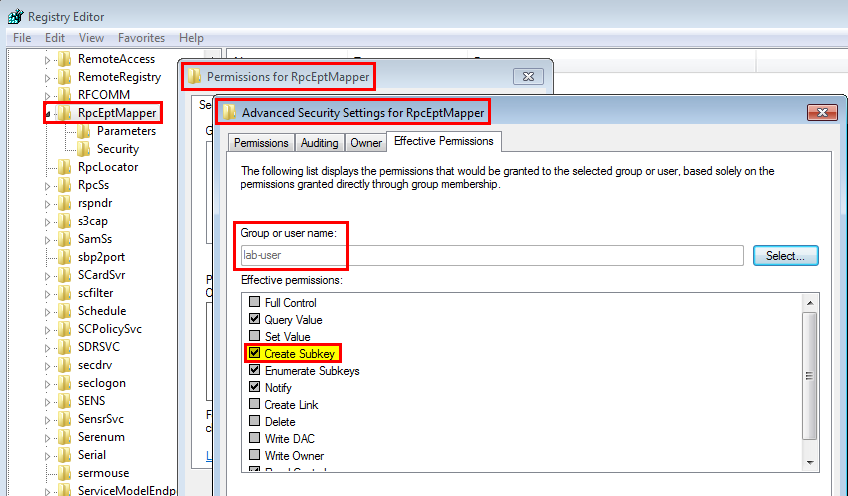

Windows 0-day privilege escalation VulnEl investigador de seguridad francés Clément Labro, quien descubrió el día cero, dice que un atacante que tiene un punto de apoyo en sistemas vulnerables puede modificar estas claves de registro para activar una subclave generalmente empleada por el mecanismo de monitoreo de rendimiento de Windows.

Las subclaves de "rendimiento" se emplean generalmente para supervisar el rendimiento de una aplicación y, debido a su función, también permiten a los desarrolladores cargar sus propios archivos DLL para realizar un seguimiento del rendimiento mediante herramientas personalizadas. Si bien en las versiones recientes de Windows, estos archivos DLL generalmente están restringidos y cargados con privilegios limitados, Labro dijo que en Windows 7 y Windows Server 2008, aún era posible cargar archivos DLL personalizados que se ejecutaban con privilegios de nivel de SISTEMA.

0 Comments

Leave a Reply. |

AutorCiberCracking Fecha

April 2021

Categoría |

RSS Feed

RSS Feed